Schutz für Ihre digitale Zukunft

Schützen Sie Ihre digitale Zukunft mit dem Marktführer für unkomplizierte Zugangssicherheit

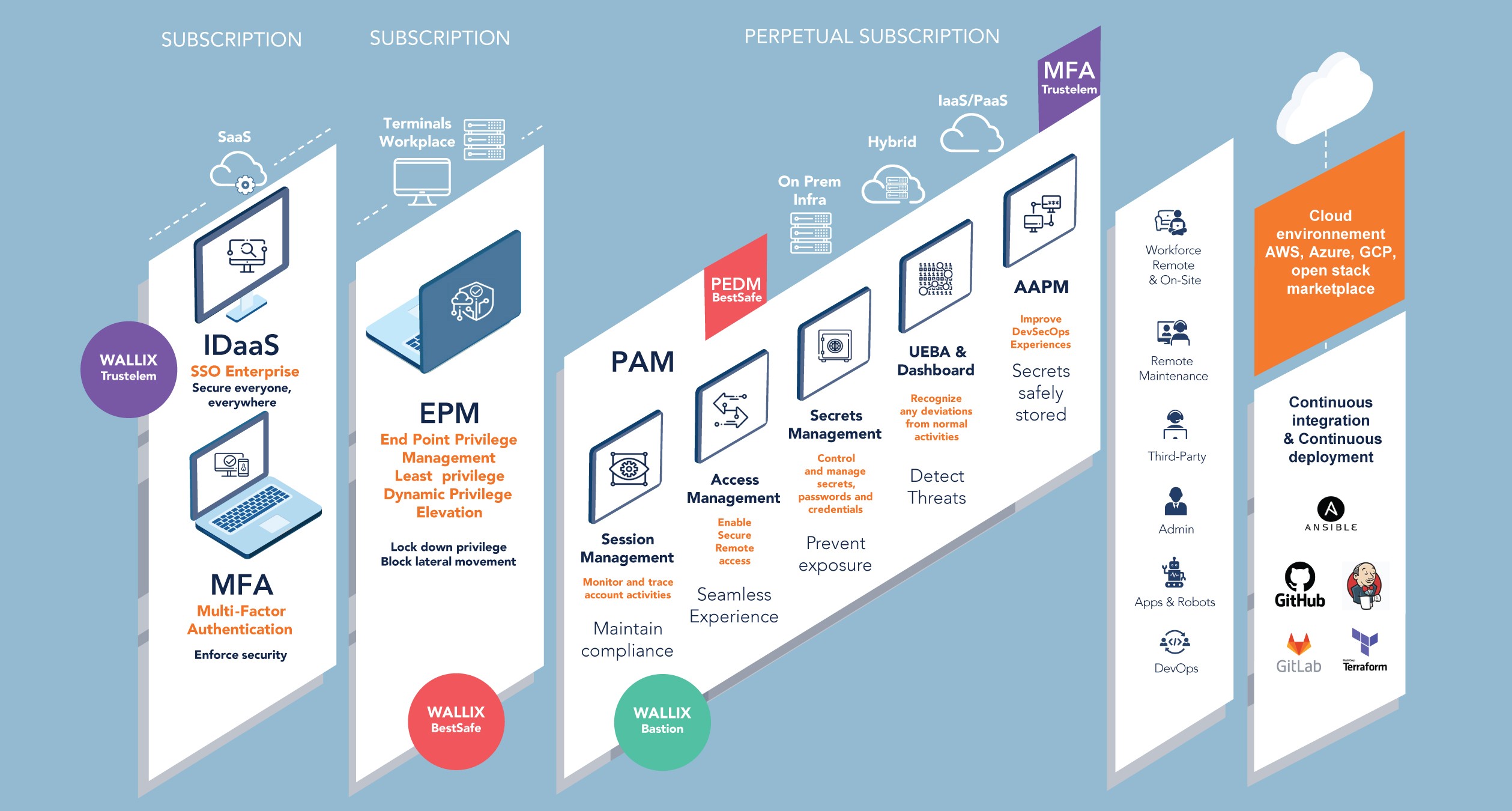

Der europäische Marktführer im Bereich Privileged Access Management bietet Cybersecurity-Lösungen für globale Ansprüche für Ihre digitale Transformation! Schützen Sie Ihre Kunden vor Cyber-Angriffen, Datendiebstahl und -lecks.

WALLIX schützt Identitäten und Zugänge zu IT-Infrastrukturen, Anwendungen und Daten gleichermaßen. Die auf Privileged Access Management spezialisierten WALLIX-Lösungen gewährleisten zudem die Einhaltung der jeweils neuesten IT-Sicherheitsstandards. Sie schützen wirksam vor Cyber-Angriffen, Datendiebstahl und -lecks, die mit gestohlenen Zugangsdaten und erhöhten Privilegien für sensible Unternehmenswerte in Zusammenhang stehen.

Vertrauen Sie auf Cybersecurity-Lösungen für globale Ansprüche aus europäischer Hand – damit die digitale Transformation Ihrer Kunden sicher abläuft und sie im Wettbewerb erfolgreich bleiben.

Völlig egal, ob On-Premise, SaaS oder Hybrid: Auf WALLIX ist Verlass!

Wallix News

Ob IT oder OT, ob NIS2 oder DORA, On-Prem oder SaaS: Wallix schützt Zugänge zu IT-Infrastrukturen und kritischen Daten völlig konform.

Mit News zu NIS2, guten Gründen für PAM as a Service und einem Webinar über sichere Identitäts- und Zugangslösungen für IT und OT.

Cybersecurity leicht gemacht – WALLIX bietet umfassende Lösungen mit einer nahtlosen Benutzererfahrung, die leicht zu implementieren und einfach in der Anwendung/Wartung sind.

Eine Übersicht zu den WALLIX Produkten:

WALLIX Bastion

Die WALLIX Bastion PAM-Lösung ist benutzerfreundlich und einfach zu installieren, bietet fundierte Sicherheit und Überblick über privilegierte Zugriffe auf kritische IT-Infrastruktur. Verkleinern Sie die Angriffsfläche und erfüllen Sie behördliche Compliance-Anforderungen mit Simplified Privileged Access Management.

Weitere Informationen

Herstellerwebsite: Bastion

Broschüre Bastion

Anfrage stellen

WALLIX BestSafe

Benutzerkonten mit umfassenden Berechtigungen sind – dank innovativen Endpoint Privilege Managements – nicht mehr erforderlich. Schaffen Sie nie zuvor erlebte Sicherheit an allen Endpunkten mit auf Anwendungs- und Prozessebene kontrollierten Berechtigungen und ohne Einbußen bei der Benutzerproduktivität.

Weitere Informationen

Herstellerwebsite: BestSafe

Broschüre BestSafe

Anfrage stellen

WALLIX Trustelem

Vereinheitlichen und vereinfachen Sie den Zugriff auf essenzielle Unternehmensanwendungen. Schützen Sie strategische Ressourcen, erhöhen Sie Effizienz und Produktivität und verbessern Sie die Benutzererfahrung für Anwendungsbenutzer und Administratoren.

Weitere Informationen

Herstellerwebsite: Trustelem

Broschüre Trustelem

Anfrage stellen

WALLIX Access Manager

WALLIX Access Manager ist eine wichtige Ergänzung der WALLIX Bastion. Der einfach zu integrierende Access Manager hilft dabei, Ihre digitale Transformation mit den Anforderungen der Sicherheit und Compliance in Einklang zu bringen.

Weitere Informationen

Herstellerwebsite: Authenticator

Broschüre Authenticator

Anfrage stellen

WALLIX One - die SaaS-Plattform für On-Demand-Sicherheit

WALLIX One ist eine speziell entwickelte SaaS-Plattform mit ausgezeichnetem Access- und PAM-Service. Statt WALLIX-Produkte in Ihren eigenen Rechenzentren in einer privaten oder öffentlichen Cloud-Umgebung zu hosten, übernimmt WALLIX dies für Sie. Die Software ist sofort verfügbar, und Sie sind nicht mit der Einrichtung und Wartung oder hohen Vorabinvestitionen belastet.

WALLIX One unterliegt dem branchenüblichen Service Level Agreement, was eine optimale Leistung mit verfügbaren und stabilen Serviceangeboten gewährleistet. WALLIX One ermöglicht es Ihnen, Identitäts- und Zugriffssicherheit mit Leichtigkeit umzusetzen. WALLIX One ist dabei die erste Verteidigungslinie. Die Lösung verringert das Risiko von Identitätsverletzungen, bei denen kompromittierte Anmaldedaten verwendet werden und erfüllt gleichgzeitig den Bedarf an schnellem Zugriff auf Unternehmensressourcen.

Der Zero-Trust Ansatz - Organisationen setzen zunehmend auf Dienstleistungen statt auf Produkte - und da die Perimeterverteidigung verschwindet, bewegen sich Sicherheitsverantwortliche mehr und mehr in Richtung eines Zero-Trust-Ansatzes mit Schwerpunkt auf dem Identitätsmanagement.

Identity as a Service (IDaaS)

Optimieren Sie den Zugriff, erhöhen Sie die Sicherheit und verbessern Sie die Benutzerfreundlichkeit bei internen oder Cloud-Anwendungen. Wallix One minimiert das Risiko von Sicherheitsverletzungen durch die Integration eines Zero-Trust-Frameworks zusammen mit Single-Sign-On (SSO) und Multi-Faktor-Authentifizierung (MFA).

Vereinfachen Sie mit IDaaS den Mitarbeiterzugriff auf Anwendungen, reduzieren Sie den IT-Aufwand und gewährleisten Sie Benutzerfreundlichkeit für Ihre Endanwender.

Single-Sign-On (SSO) - Es ist an der Zeit, die „Authentifizierungsschleife“ zu überwinden, die Arbeitsabläufe der Mitarbeiter zu vereinfachen und die Produktivität zu steigern. Mit SSO können Benutzer ihre Identität einmal verifizieren und nahtlos Zugang zu anderen Anwendungen erhalten.

Multi-Faktor-Authentifizierung (MFA) - Durch die Implementierung von MFA können Sie Konten vor Anmeldedaten-Diebstahl und Betrug schützen.

Zentralisierte Benutzerzugriffsverwaltung - Ermöglichen Sie Ihren Mitarbeitern und externen Benutzern eine nahtlose Kontrolle über ihre Daten. Unser System synchronisiert Benutzer aus Unternehmensverzeichnissen und automatisiert den Zugang. Externe Benutzer profitieren von Selbstbedienungstools, einschließlich der Rücksetzung von Passwörtern und der delegierten Verwaltung, wodurch manuelle Prozesse entfallen und die IT-Teams wertvolle Zeit sparen.

Privileged Access Management

Privilegierte, administrative oder mit übermäßigen Befugnissen ausgestattete Konten gehören immer wieder zu den Hauptzielen von Angreifern und führen häufig zu größeren Sicherheitsverletzungen. Führungskräfte, die für das Identitäts- und Zugriffsmanagement verantwortlich sind, sollten ein Privileged Access Management (PAM) implementieren, um diese wichtigen Konten zu schützen.

Multi-Faktor-Authentifizierung (MFA) - WALLIX MFA bietet eine starke Multi-Faktor-Authentifizierung, um den Zugang auf IT, Anwendungen und Daten zu schützen, mit einer hochsicheren Verbindung, wo immer Sie sich befinden.

Session Management - Nur authentifizierte Benutzer erhalten Zugriff auf autorisierte Ziele. Die Protokollierung umfasst ein Farbvideo, eine Abschrift und Metadaten. Es können Kontrollen implementiert werden, um das Kopieren oder Löschen zu blockieren. Die Lösung hilft bei der Erfüllung von Compliance-Anforderungen, indem sie eine starke Sicherheitslage schafft.

Password Management - Verwalten Sie die Komplexität, Sicherheit und Rotation von Passwörtern und stellen Sie sicher, dass diese nicht mehr weitergegeben oder gestohlen werden können.

Privilegienerweiterung und Delegationsmanagement (PEDM) - Beseitigen Sie die Notwendigkeit, dass Benutzerkonten über erhöhte Berechtigungen verfügen müssen. Erzielen Sie unvergleichliche Sicherheit auf allen Endgeräten mit Berechtigungskontrolle auf Anwendungs- und Prozessebene - ohne Beeinträchtigung der Benutzerproduktivität.

Anwendung-zu-Anwendung-Passwortmanagement (AAPM) - Beseitigen Sie die Notwendigkeit, dass Benutzerkonten über erhöhte Berechtigungen verfügen müssen. Sichere Verwaltung von Passwörtern von Anwendung zu Anwendung. Eliminieren Sie hart kodierte Passwörter in Klartextskripten und Konfigurationsdateien für eine effiziente, sichere Automatisierung.

Remote Access - Ermöglichen Sie den sicheren Zugriff für externe Mitarbeiter und Drittanbieter – jederzeit und überall.

Universal Tunneling - Schaffen Sie Zugänge, ohne Prozesse zu ändern, Fat-Clients zu installieren oder die Konfiguration von proprietären Remote-Anwendungen zu ändern. Nutzen Sie industrielle Protokolle, die direkt in einem SSH-Tunnel gekapselt sind, so dass Dienstanbieter eine Verbindung zu ihren SPS, Gateways und anderen Geräten herstellen können.

Remote Access

Der WALLIX Secure Remote Access ermöglicht die Kontrolle und Steuerung des Fernzugriffs auf sichere IT-Ressourcen und -Infrastrukturen von Unternehmen. Ermöglichen Sie Zugriffskontrolle und Rückverfolgbarkeit - das erlaubt Unternehmen eine nahtlose Interaktion mit Drittanbietern, ohne die eigene Sicherheit zu beeinträchtigen.

Benutzerfreundlichkeit - Da kein VPN installiert und verwaltet werden muss und die Verwaltung an die Geschäftsinhaber delegiert werden kann, entlastet Secure Remote Access die IT-Teams von unnötigen Anfragen und macht diese Lösung zu einem echten Business-Enabler. Unternehmenseigentümer können den Fernzugriff externer Agenten auf die Ziele, für die sie verantwortlich sind, selbständig verwalten.

Risikominimierung - Secure Remote Access trägt zu Zero-Trust bei, indem es die Anmeldedaten von Drittanbietern verwaltet, aber nicht offenlegt, Sitzungen überwacht und aufzeichnet und den Just-in-Time-Ansatz verfolgt. Secure Remote Access schreibt die Verwendung von Multifaktor-Authentifizierung (MFA) beim Zugriff auf Unternehmensnetzwerke vor.

Operative Effizienz - Die Verwaltung von Secure Remote Access wird von den Geschäftsinhabern durchgeführt und erfordert keine technischen Voraussetzungen. Es ist für Anbieter, Dienstleister und andere externe Nutzer leicht verfügbar und erfordert keinen technischen Zugang oder eine Beteiligung der IT-Abteilung.

Weitere Informationen

Herstellerwebsite: Wallix One

Broschüre: 9 Gründe für PAMaaS

Anfrage stellen